- Autors Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-19 22:13.

- Pēdējoreiz modificēts 2025-06-01 06:07.

Vai vēlaties pārbaudīt sava tīkla drošību? Ja agrāk mums bija nepieciešama operētājsistēma, piemēram, Windows vai Linux, ar noteiktu bezvadu tīkla karti, lai skenētu un uzlauztu bezvadu tīklus, tagad mēs varam vienkārši izmantot Android ierīces. Šis rīks ir pieejams bez maksas, ja vien jūsu ierīce ir saderīga. Ņemiet vērā, ka maršrutētāja uzlaušana bez atļaujas ir nelikumīga. Jums jāizmanto šīs darbības, lai pārbaudītu sava tīkla drošību. Skatiet 1. darbību, lai uzzinātu, kā to izdarīt.

Solis

1. metode no 2: WEP maršrutētājs

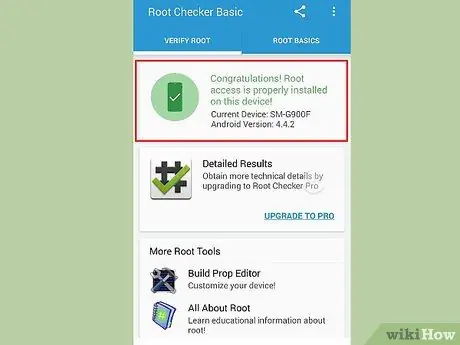

Solis 1. Sakne - ir saderīga ierīce. Ne katrs Android tālrunis vai planšetdators var uzlauzt WPS PIN. Šai ierīcei ir jābūt Broadcom bcm4329 vai bcm4330 bezvadu mikroshēmojumam, un tai jābūt sakņotai. Cianogēna ROM ir izrādījies visjaunākais šim nolūkam. Dažas ierīces, par kurām zināms, ka tās atbalsta:

- Nexus 7

- Galaxy S1/S2/S3/S4/S5

- Galaxy y

- Nexus One

- Vēlme HD

- Micromax A67

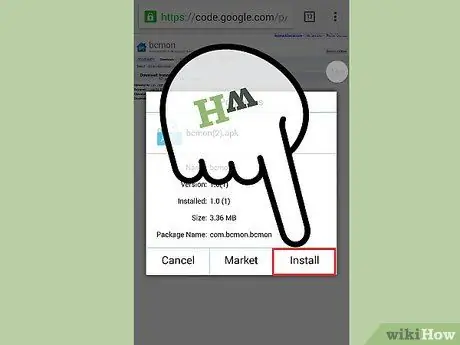

2. solis. Lejupielādējiet un instalējiet bcmon

Šī lietotne iespējo monitora režīmu Broadcom mikroshēmā, kas ir būtiska PIN uzlaušanai. Bcmon APK fails ir pieejams bez maksas Google Code vietnes bcmon lapā.

Lai instalētu APK failu, jums ir jāatļauj instalēšana no nezināmiem avotiem izvēlnē Drošība. Sīkāku informāciju skatiet šī raksta 2. darbībā

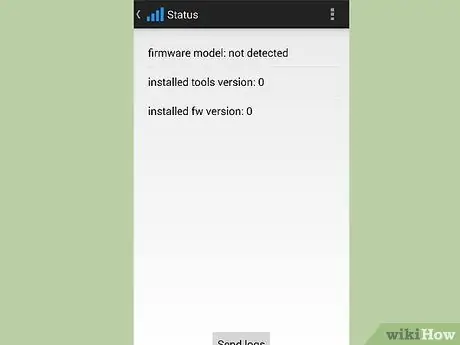

Solis 3. Palaidiet bcmon

Kad APK fails ir instalēts, palaidiet lietojumprogrammu. Instalējiet programmaparatūru un palīgierīces, ja tas tiek prasīts. Pieskarieties opcijai Iespējot monitora režīmu. Ja lietotne pēkšņi avarē, atveriet to un mēģiniet vēlreiz. Ja tas neizdodas trešo reizi, visticamāk, jūsu ierīce netiek atbalstīta.

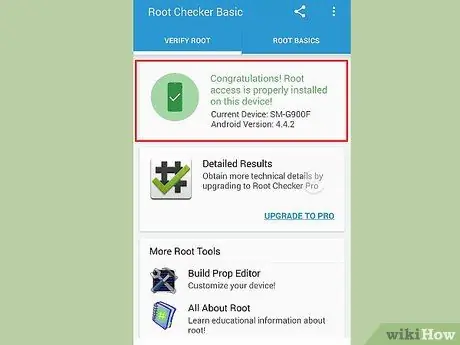

Jūsu ierīcei jābūt sakņotai, lai varētu palaist bcmon

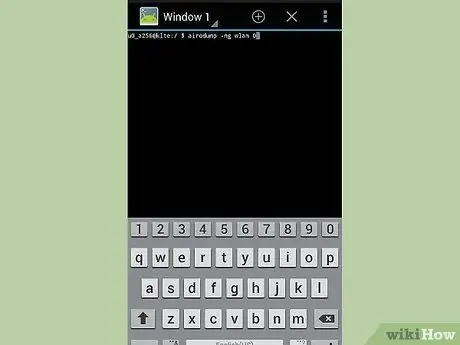

4. solis. Pieskarieties Palaist bcmon termināli

Tādējādi tiks palaists terminālis, kas ir līdzīgs vairumam Linux termināļu. Ierakstiet airodump-ng un nospiediet taustiņu "Enter". Airdump tiks ielādēts, un jūs atkal tiksit novirzīts uz komandu uzvedni. Ierakstiet airodump-ng wlan0 un pieskarieties taustiņam "Enter".

5. solis. Norādiet piekļuves punktu, kuru vēlaties uzlauzt

Jūs redzēsit pieejamo piekļuves punktu sarakstu. Jums jāizvēlas piekļuves punkts, kas izmanto WEP šifrēšanu.

6. solis. Ņemiet vērā parādīto MAC adresi

Šī ir maršrutētāja MAC adrese. Noteikti pierakstiet pareizo adresi, ja ir norādīti vairāki maršrutētāji. Pierakstiet šo MAC adresi.

Ņemiet vērā arī šī piekļuves punkta raidītāja kanālu

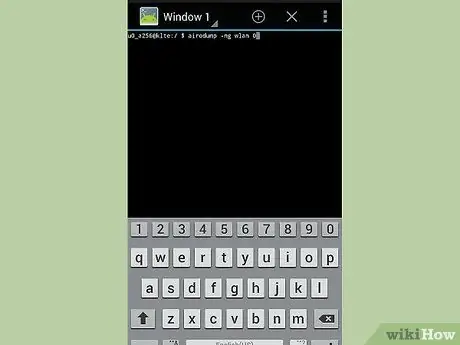

7. solis. Sāciet kanālu meklēšanu

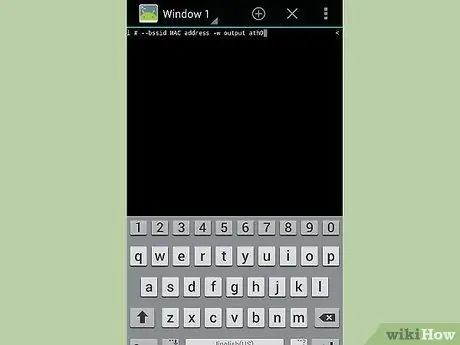

Pirms mēģināt uzlauzt paroli, jums ir jāapkopo informācija no šī piekļuves punkta vairākas stundas. Ierakstiet airodump -ng -c channel# --bssid MAC adrese -w output ath0 un pēc tam pieskarieties "Enter". Airodump sāks skenēšanu. Varat ļaut ierīcei īslaicīgi skenēt informāciju. Noteikti pievienojiet to lādētājam, lai neizlādētos akumulators.

- Nomainiet kanālu# ar piekļuves punkta apraides kanāla numuru (piemēram, 6).

- Nomainiet MAC adresi ar maršrutētāja MAC adresi (piemēram, 00: 0a: 95: 9d: 68: 16).

- Turpiniet skenēt, līdz sasniedzat vismaz 20 000-30 000 pakešu.

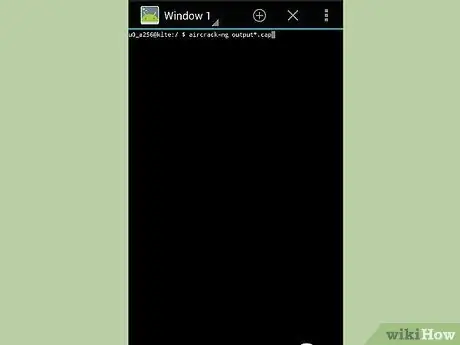

8. solis. Uzlauzt paroli

Kad esat ieguvis atbilstošu iepakojumu skaitu, varat mēģināt uzlauzt paroli. Atgriezieties terminālī un ierakstiet aircrack-ng output*.cap, pēc tam pieskarieties "Enter".

9. solis. Kad esat pabeidzis, pierakstiet heksadecimālo paroli

Kad uzlaušanas process ir pabeigts (tas var aizņemt vairākas stundas), atslēga ir atrasta! parādās, kam seko atslēga heksadecimālā formā. Pārliecinieties, ka varbūtības vērtība ir 100%. Pretējā gadījumā atslēga nedarbosies.

Ievadot atslēgu, ievadiet to bez zīmes ":". Piemēram, atslēgai 12: 34: 56: 78: 90 ievadiet 1234567890

2. metode no 2: WPA2 WPS maršrutētājs

Solis 1. Sakne - ir saderīga ierīce. Ne katrs Android tālrunis vai planšetdators var uzlauzt WPS PIN. Šai ierīcei ir jābūt Broadcom bcm4329 vai bcm4330 bezvadu mikroshēmojumam, un tai jābūt sakņotai. Cianogēna ROM ir izrādījies visjaunākais šim nolūkam. Dažas ierīces, par kurām zināms, ka tās atbalsta:

- Nexus 7

- Galaxy Ace/S1/S2/S3

- Nexus One

- Vēlme HD

2. solis. Lejupielādējiet un instalējiet bcmon

Šī lietotne iespējo monitora režīmu Broadcom mikroshēmā, kas ir būtiska PIN uzlaušanai. Bcmon APK fails ir pieejams bez maksas Google Code vietnes bcmon lapā.

Lai instalētu APK failu, jums ir jāatļauj instalēšana no nezināmiem avotiem izvēlnē Drošība. Sīkāku informāciju skatiet šī raksta 2. darbībā

Solis 3. Palaidiet bcmon

Kad APK fails ir instalēts, palaidiet lietojumprogrammu. Instalējiet programmaparatūru (programmaparatūru) un rīkus, ja tas tiek prasīts. Pieskarieties opcijai Iespējot monitora režīmu. Ja lietotne pēkšņi avarē, atveriet to un mēģiniet vēlreiz. Ja tas neizdodas trešo reizi, visticamāk, jūsu ierīce netiek atbalstīta.

Jūsu ierīcei jābūt sakņotai, lai varētu palaist bcmon

4. solis. Lejupielādējiet un instalējiet Reaver

Reaver ir programma, kas izstrādāta, lai uzlauztu WPS PIN, izgūstot WPA2 ieejas frāzes. Reaver APK failu var lejupielādēt no izstrādātāja pavediena XDA-Developers forumā.

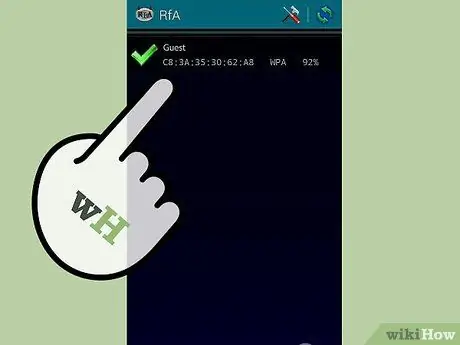

Solis 5. Palaidiet Reaver

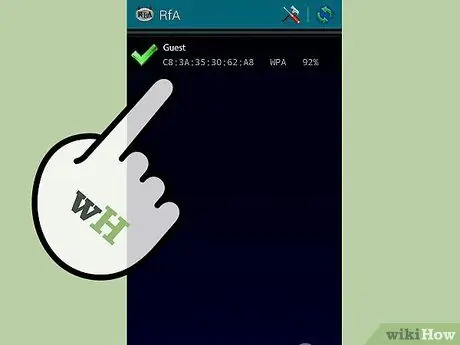

Lietotņu sarakstā pieskarieties ikonai Reaver for Android. Pēc apstiprināšanas, ka neizmantojat to nelikumīgiem mērķiem, Reaver meklēs pieejamos piekļuves punktus. Pieskarieties piekļuves punktam, kuru vēlaties uzlauzt.

- Pirms turpināt, iespējams, būs jāapstiprina monitora režīms. Bcmon tiks atvērts vēlreiz, ja tas notiks.

- Jūsu izvēlētajam piekļuves punktam jāspēj pieņemt WPS autentifikāciju. Ne visi maršrutētāji (maršrutētāji) to var izdarīt.

6. solis. Vēlreiz pārbaudiet tālruņa iestatījumus

Vairumā gadījumu jūs varat atstāt noklusējuma iestatījumus. Pārliecinieties, vai ir atzīmēta izvēles rūtiņa Automātiskie papildu iestatījumi.

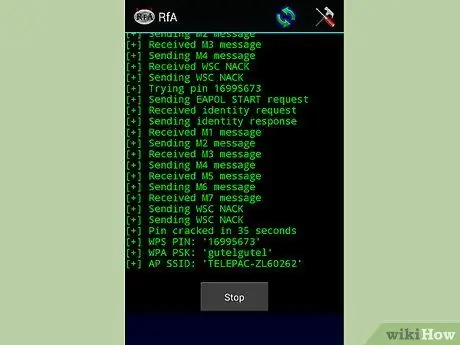

7. solis. Sāciet uzlaušanas procesu

Pieskarieties pogai Sākt uzbrukumu izvēlnes Atjaunot iestatījumi apakšā. Tiks atvērts monitors, un jūs redzēsit notiekošā procesa rezultātus.